2026年5月13日 星期二

核心看点:WordPress热门电商插件WooCommerce Custom Product Addons Pro(WCPA)被披露存在严重安全漏洞,编号CVE-2026-4001,CVSS风险评分高达9.8分(严重级别)。该漏洞存在于5.4.1及之前所有版本,攻击者无需任何身份认证即可通过自定义定价公式字段注入PHP代码,在服务器上执行任意远程代码(RCE)。漏洞源于includes/process/price.php文件中process_custom_formula()函数对用户输入消毒不足,sanitize_values()方法虽剥离HTML标签但无法阻止单引号与PHP代码注入。开发者已于3月23日发布5.4.2修复版本,但大量站点尚未升级。

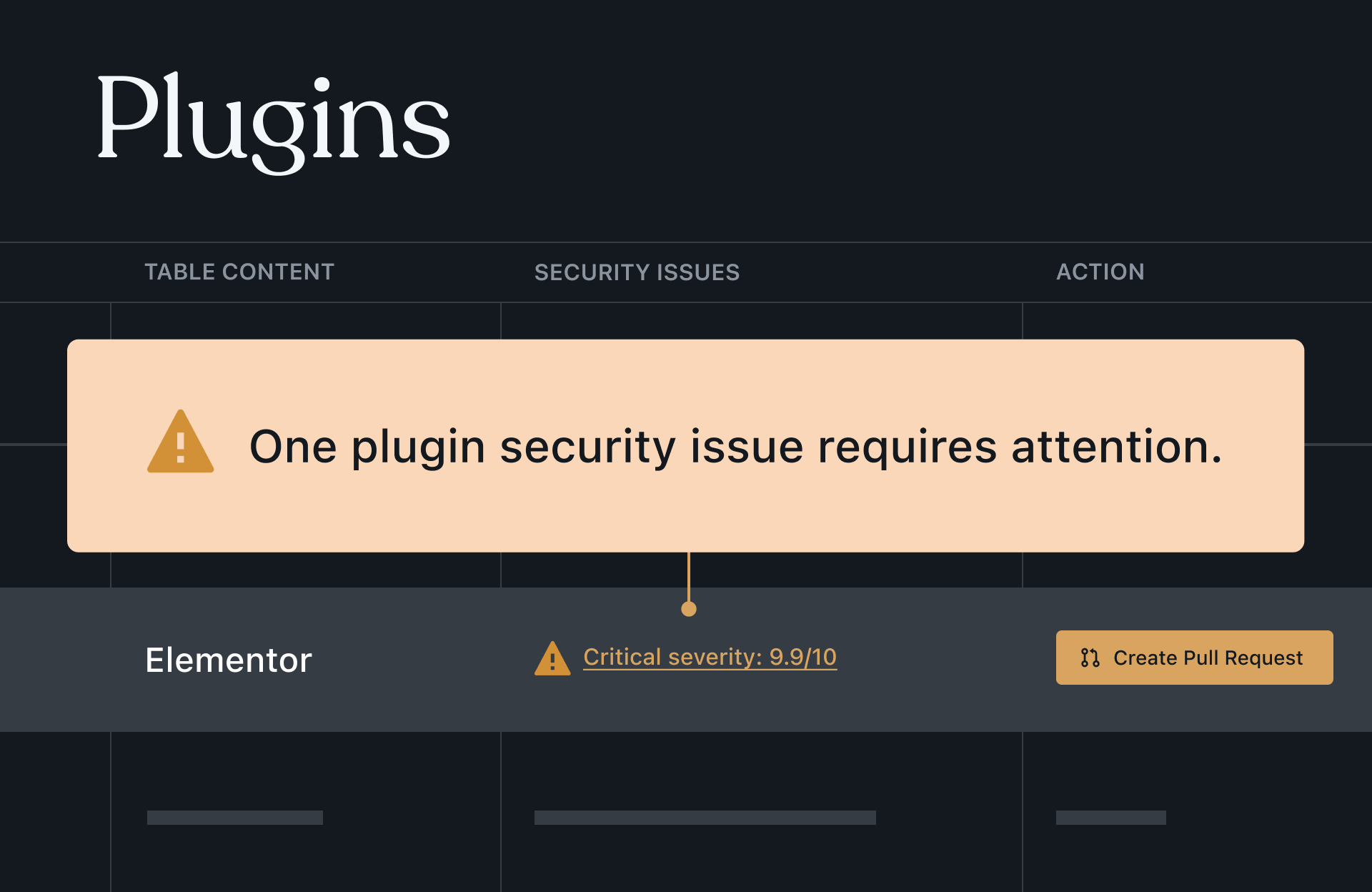

WordPress VIP插件安全漏洞扫描与管理示意,来源:WPVIP

据WordPress资源站3月23日漏洞预警,该漏洞的发现者为安全研究员Ren Voza。攻击路径极为简单:只要目标站点配置了pricingType为”custom”且使用{this.value}变量的WCPA文本字段,攻击者向该字段提交精心构造的PHP代码即可触发eval()执行,进而完全控制服务器。

这并非WordPress电商生态近期的唯一高危漏洞。TI WooCommerce Wishlist插件(活跃安装量超10万)此前也被曝出CVE-2025-47577漏洞,CVSS评分10.0分,同样允许未认证攻击者上传任意文件。两款插件的共同点在于:均为WooCommerce生态中广泛使用的功能扩展,且漏洞利用门槛极低。

受影响站点紧急修复方案

使用WooCommerce Custom Product Addons Pro的卖家需立即执行以下操作:第一步,登录WordPress后台【插件】页面,检查WCPA版本,若≤5.4.1,立即点击”立即更新”升级至5.4.2或更高版本;第二步,若暂时无法升级(如主题兼容性问题),建议在插件页面选择”停用”,待完成兼容性测试后再启用;第三步,检查站点近期访问日志,搜索包含eval()、base64_decode、system()等关键词的请求,排查是否已被利用。

对于使用共享主机或VPS的卖家,建议同步启用Web应用防火墙(WAF)规则。Wordfence与Patchstack均已针对CVE-2026-4001发布防护规则,即使插件暂未升级,也可通过WAF拦截攻击流量。同时复核administrator与shop manager等高权限账号的授权情况,删除不必要的管理员账号。

安全加固建议:建议所有WooCommerce站点建立月度安全巡检机制:一是启用插件自动更新功能,或订阅Wordfence/Patchstack的安全警报;二是定期使用WPScan或MalCare进行漏洞扫描;三是避免使用长期未更新的第三方插件,特别是来自小众开发者的功能扩展;四是将wp-admin目录限制为仅允许特定IP访问,或启用双因素认证(2FA)。安全事件对电商站点的打击往往是毁灭性的,一次数据泄露可能导致支付牌照被吊销。

编辑总结:WordPress电商生态的安全漏洞频发,暴露出中小卖家在插件管理上的普遍疏忽。建议采取三项措施:一是今晚检查所有WooCommerce相关插件的版本,将存在CVE漏洞的插件立即更新或停用;二是将安全预算纳入年度IT支出,购买Wordfence Premium或Sucuri等商业级防护服务;三是建立”最小权限原则”,仅安装必需的插件,删除已停用但未卸载的扩展。独立站的数据主权优势必须以坚实的安全基座为前提。更多WordPress安全资源,请关注

星火跨境导航。

WordPress安全WooCommerceCVE漏洞网络安全

暂无评论内容